Die folgenden Schritte zeigen Ihnen beispielhaft, wie Sie einen IPsec-Paketfilter unter Windows über die GUI konfigurieren, um das System vor Angriffen zu schützen.

Am Ende der Konfiguration ist das System wie folgt konfiguriert:

Der gesamte Netzwerkverkehr des Systems ist unterbunden außer für

- beliebigen ICMP-Verkehr

- beliebigen Netzwerkverkehr vom Subnetz und zum Subnetz 139.30.0.0/255.255.0.0

- ausgehenden Verkehr auf Port 80 (z.B. Webbrowser auf lokalem System)

- eingehenden Verkehr auf Port 80 (z.B. Webserver auf lokalem System)

Dies bedeutet,

- es kann kein eingehender Netzwerkzugriff auf das konfigurierte System erfolgen, außer von IP-Adressen aus dem 139.30-ger Subnetz und von beliebigen IP-Adressen aus dem Internet auf den freigegebenen Port 80

- es kann kein ausgehender Netzwerkzugriff von dem konfigurierten System erfolgen, außer auf IP-Adressen des 139.30-ger Netzes und auf beliebige IP-adressen des Internet mit dem Zielport 80

- es ist sämtlicher eingehender und ausgehender ICMP-Verkehr zugelassen

Weiterhin bedeutet dies, netzwerkbasierte Angriffsvektoren auf das System sind auf die o.g. Ausnahmen eingeschränkt.

Gehen Sie zum Einrichten der og. Beispielkonfiguration wie folgt vor:

1. Starten Sie den Gruppenrichtlinieneditor mit dem Kommando „gpedit.msc“ über den Befehl Ausführen im Start Menü.

2. Navigieren Sie zu Computerkonfiguration -> Windows-Einstellungen -> Sicherheitseinstellungen -> IP-Sicherheitsrichtlinien

3. Klicken Sie mit der rechten Maustaste auf "IP-Sicherheitsrichtlinien" und wählen Sie den Befehl "IP-Sicherheitsrichtlinie erstellen"

4. Klicken Sie auf "Weiter".

5. Benennen Sie die IPsec-Richtlinie. Geben Sie IPFilter ein und klicken Sie auf weiter.

6. Klicken Sie auf "Weiter".

7. Klicken Sie auf "Fertigstellen".

8. Klicken Sie auf "Assistenten verwenden" und anschließend auf "Hinzufügen...".

9. Klicken Sie auf den Reiter "Filteraktion" und anschließend auf "Hinzufügen".

10. Klicken Sie auf "Zulassen", anschließend auf den Reiter "Allgemein" und benennen Sie die Filteraktion mit "Permit" und Klicken auf "OK".

11. Klicken Sie auf "Hinzufügen" und anschließend auf "Blockieren".

12. Klicken Sie auf den Reiter "Allgemein", benennen Sie die Filteraktion mit "Block" und klicken Sie auf "OK".

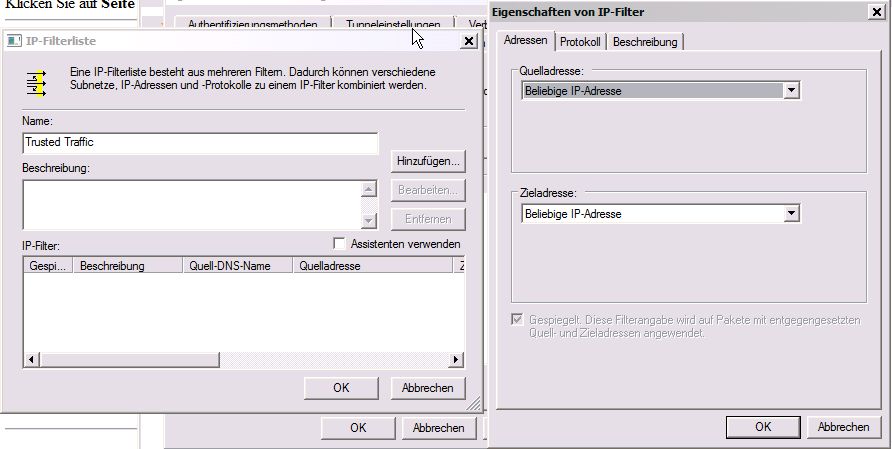

13. Klicken auf den Reiter "IP-Filterliste" und anschließend auf "Hinzufügen..."

14. Benennen Sie die IP-Filterliste als "All Traffic" und klicken Sie auf "Hinzufügen".

15. Wählen Sie in der Dropdown-Liste Quelladresse "Eigene IP-Adresse" aus und klicken Sie auf "OK".

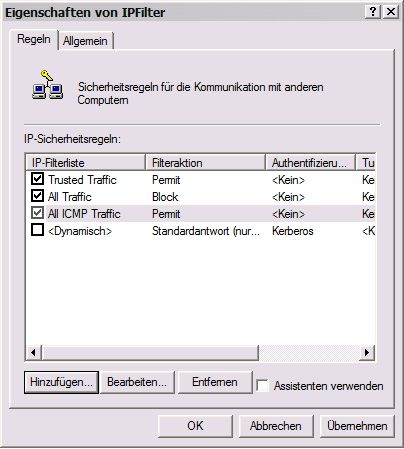

17. Klicken Sie auf die IP-Filterliste "All Traffic" und anschließend auf den Reiter "Filteraktion".

18. Wählen Sie die Filteraktion "Block" und klicken Sie anschließend auf "Übernehmen".

Der gesamte Netzverkehr wird durch diese Regel geblockt.

19.Klicken Sie den Reiter "IP-Filterliste" und anschließend auf "Hinzufügen". Benennen Sie anschließend die neue Filterliste mit "All ICMP Traffic" und klicken Sie auf "Hinzufügen".

20. Wählen Sie in der Dropdown-Liste Quelladresse "Eigene IP-Adresse" aus und klicken Sie auf Reiter "Protokoll".

21. Wählen Sie aus der Protokoll-Dropdown-Liste Protokolltyp das Protokoll "ICMP" und klicken Sie anschließend auf "OK".

22. Klicken Sie auf "OK".

23. Klicken Sie auf die IP-Filterliste "All ICMP Traffic" und anschließend auf den Reiter "Filteraktion".

24. Wählen Sie die Filteraktion "Permit" und klicken Sie anschließend auf "Übernehmen".

Jetzt wird sämtlicher ICMP-Verkehr zugelassen und das System darf auf ping-Anfragen antworten.

25. Klicken Sie den Reiter "IP-Filterliste" und anschließend auf "Hinzufügen". Benennen Sie anschließend die neue Filterliste mit "Trusted Traffic" und klicken Sie auf "Hinzufügen".

26. Wählen Sie in der Dropdown-Liste Quelladresse "Eigene IP-Adresse" aus, wählen Sie anschließend in der Dropdown-Liste Zieladresse "Spezielle IP-Adresse oder Subnetz" aus und tragen Sie im Eingabefeld "IP-Adresse" die IP-Adresse oder die Subnetze ein, die vertrauenswürdig sind, z.B. als IP-Adresse 139.30.8.7 oder als Subnetz 139.30.0.0/16.

Weitere Beispiele für gültige Einträge sind:

10.0.0.0/24

oder

192.168.22.0/8

Klicken Sie auf "OK" und anschließend nochmals auf "OK".

27. Klicken Sie auf die IP-Filterliste "Trusted Traffic" und anschließend auf den Reiter "Filteraktion".

28. Wählen Sie die Filteraktion "Permit" und klicken Sie anschließend auf "Schließen".

Damit wird sämtlicher Verkehr von und zu den IP-Adressen und Subnetzen der IP-Filterliste "Trusted Traffic" auf das System zugelassen.

29. Doppelklicken Sie die IP-Filterliste "Trusted Traffic" in der Liste der IP-Sicherheitsregeln.

30. Doppelklicken Sie nochmals die IP-Filterliste "Trusted Traffic".

31. Klicken Sie auf "Hinzufügen".

32. Wählen Sie in der Dropdown-Liste Quelladresse "Eigene IP-Adresse" aus und klicken Sie auf Reiter "Protokoll".

33. Wählen Sie auf der Protokolltyp-Dropdown-Liste das Protokoll "TCP", anschließend klicken Sie auf "Zu diesem Port", geben den Zielport an, z.B. für HTTP-Verkehr (Web) Port 80, klicken Sie anschließend auf "OK" und klicken Sie abschließend nochmals auf "OK".

34. Doppelklicken Sie die IP-Filterliste "Trusted Traffic" in der Liste der IP-Sicherheitsregeln.

35. Doppelklicken Sie die IP-Filterliste "Trusted Traffic".

36. Doppenklicken Sie nochmals die IP-Filterliste "Trusted Traffic".

37. Klicken Sie auf "Hinzufügen".

38. Wählen Sie in der Dropdown-Liste Quelladresse "Eigene IP-Adresse" aus und klicken Sie auf Reiter "Protokoll".

39. Wählen Sie aus der Protokolltyp-Dropdown-Liste das Protokoll "TCP", anschließend klicken Sie auf "Von diesem Port", geben den Zielport an, z.B. für eingehenden HTTP-Verkehr (Web) Port 80 und klicken Sie anschließend auf "OK".

40. Bis jetzt sind die konfigurierten Regeln der neuerstellten IPsec-Richtlinie noch nicht aktiv. Erst nach ihrer Aktivierung sind die Regeln wirksam.

Um die IPsec-Filterregeln zu aktivieren, navigieren Sie zu Computerkonfiguration -> Windows-Einstellungen -> Sicherheitseinstellungen -> IP-Sicherheitsrichtlinien, klicken Sie mit der rechten Maustaste auf die IPsec-Richtlinie "IPFilter" und wählen Sie den Befehl "Zuweisen".

Anschließend erreicht nur noch der von der IPsec-Richtlinie zugelassene Netzwerkverkehr das konfigurierte System.